一. 为何要构建数据中台安全

近几年来,“中台”一词在企业社会数字化转型中被不断提起,今天,绿盟君将与大家一起讨论如何构建中台的数据安全体系。数据安全聚焦数据,那么中台的数据安全聚焦的便是在数据中台下如何构建数据安全体系,或者直接称之为“数据安全中台”。

首先我们从数据中台的业务逻辑入手,共同找寻数据中台中数据和安全的结合点。

1.1 数据中台通用业务逻辑

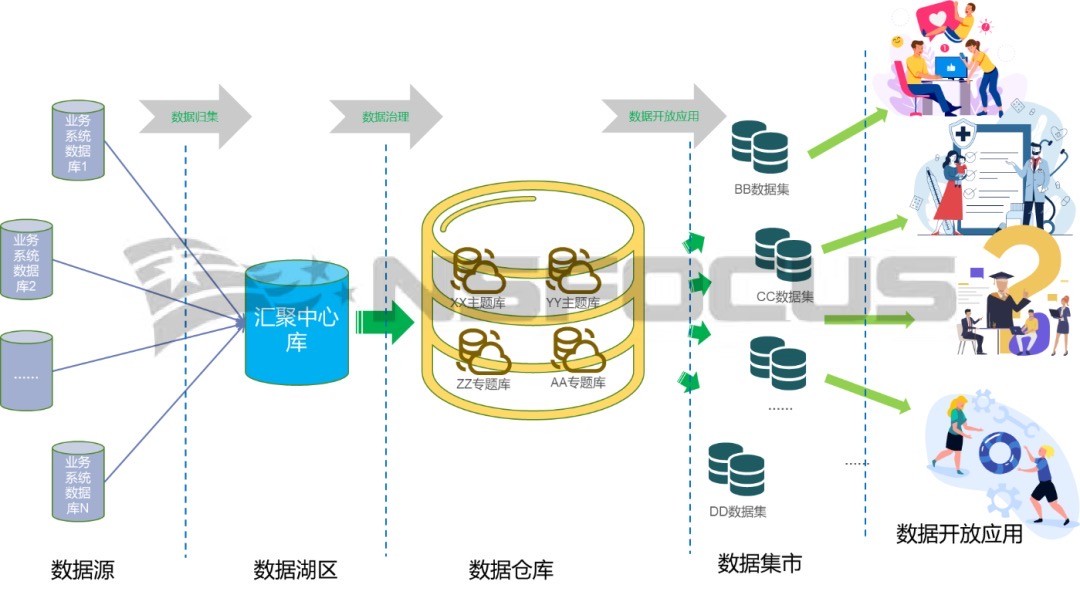

图 1.1 数据中台通用业务逻辑

上图中没有出现任何“中台”字眼,那么它和数据中台有什么关系呢?顾名思义,数据中台必然是聚焦在数据层面提供中台能力的存在,但只论“存在”二字难免有些狭隘的把数据中台静态化了,数据安全更关注的是动态的数据流转,所以我们关注数据中台业务逻辑,是因为“以数据中台价值为目标的建设过程和场景应用”才是安全建设防护的核心对象。

这也是我们为什么在“中台数据安全”概念中为何不圈定业务中台进来。本质上数据中台和业务中台就是紧耦合的关系,数据中台提供“数据业务化”的支撑给业务中台,业务中台提供“业务数据化”反哺给数据中台,相互促进优化。防护好了数据中台的数据安全,业务中台的数据安全随之明朗。

1.2 数据中台安全关注点

数据安全固然聚焦数据的流转,但在体系化的理念加持下防护的对象必然涉及数据中台建设和应用过程中的一切数据业务化,基础设施安全、运维过程安全、数据处理安全、数据应用安全以及数据价值发挥的过程安全。

接下来我们将从这些关注点逐步剖析数据中台业务过程中的安全风险和诉求。

二. 数据中台常见风险识别

2.1 基础设施

数据中台的建设,通常始于数据的汇聚,汇聚的过程中先暂且不关注各数据源的原始数据库和汇聚方式,但到了数据湖区,归集数据的存储则是不能绕开的核心环节。

数据湖区的中心库源于各种开源组件架构的大数据平台、关系型数据库、文件存储服务器等基础设施,甚至在一些特定行业领域会应用各种多媒体存储设施。除此之外存储服务宿主的服务器、运维管理的主机等设施都必不可少。

硬件服务器、主机、开源组件、数据库以及数据导入导出的传输通道和过程,通常容易出现漏洞、弱口令、主机木马、病毒、拖库、撞库等风险,这些风险并不会因为进入数字化时代而消弭,而是每时每刻都不能被忽略。

2.2 数据运维

数据进入湖区,经过治理后形成各种主题库/专题库的数据仓库,针对数据湖区、数据仓库中存放数据的日常运维,数据治理过程的编目、梳理等服务介入,处处都是大量数据访问行为和数据外流的真实现状,大量的人员深度接触数据的场景中,业务的需要致使数据治理、维护在得到人工服务推进的同时也给人员提供了大量获取数据的便利。

数据治理是提升数据质量和价值的必经之路,但是如果完全因业务需要而驱动数据在“外人”面前裸奔是有极大风险的,所以针对不同人员、不同级别/类别的数据,应用必要的安全措施也是必不可少的。

2.3 数据处理及应用

数据在治理过程中、在BI分析过程中、在数据开发测试中、在应用到人工智能、机器学习等使用过程中,数据的流转是否合理、是否在有效权限下被使用、是否被有效监控和检测等,这些场景中在未发现数据泄露之前很可能在上面的一系列过程中无论数据owner还是服务提供方谁都说不清到底发生过什么,和会发生什么。

所以在数据的处理和应用过程中,每个场景、每个对数据的访问行为和每个数据流转的去向都是不可信的。

此外,数据的风险也不能单单满足于事后发现再去定位回溯追踪,事中的感知乃至事前的预判和预防都是需要主动去碰撞的。

2.4 数据业务化

前面提到数据中台和业务中台的紧耦合性,意味着数据中台对业务中台的业务支持以及业务前台对数据&业务双中台的依赖都是不能割裂的。因为数据中台形成的数据集市最终是要把数据给到业务中台,给到业务前台,所以从数据流转链路看,这个边界很有必要圈住业务前台——通常是业务应用系统。

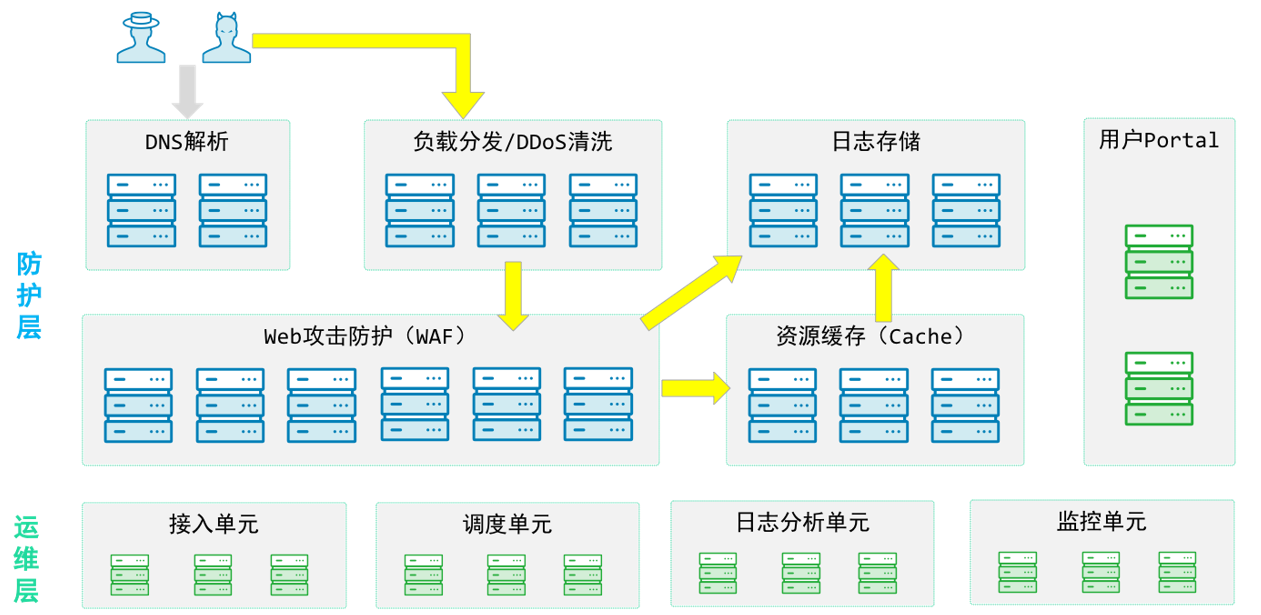

无论是门户网站也好,定制业务的集成接口服务也好,还是应用程序或是数据开放环境等基础设施,如果Web防护的不好、接口安全机制不完备、开放原则和权限策略不明确等等,这些对象都会成为被攻击的目标,也会成为被拖走数据的入口,如果忽略了这一环,中台加固的再好依旧改变不了数据泄露的现实。

三. 数据中台下绿盟数据安全构建思路

3.1 数据安全建设思路

数据安全建设应该走一条什么样的路线?Gartner的DCAP,NIST CSF的IPDR,以及真实场景的实践反馈,无一例外都指明数据安全最基础的一环就是摸清家底——数据资产的管理。得益于数据中台数据治理过程,基于数据的层层标准化治理和分类分级切分,安全已经站在了较高的台阶,更多需要聚焦的是敏感数据和针对敏感数据应如何制定安全策略。

可能这里会让人产生一个逻辑上的疑问——到底是先让数据治理把数据理顺,之后再搭建数据层面的安全策略,还是先设置安全的门槛然后才能动手治理数据?

其实原则很简单,安全和业务不应有先后,需要寻找的是平衡,莫不如让安全出面来治理数据,让安全为数据治理保驾护航,狭隘一点姑且将其也称之为“数据安全治理”。

综上所述,做好数据中台的数据安全体系构建,敏感数据的管理能力是贯穿安全防护整个中台建设过程和所有应用场景的大前提。无论是针对数据库、大数据平台等基础设施的防护,还是数据运维场景、BI分析、数据处理访问的风险控制,精确到数据层面的权限策略和相应措施,都是把数据安全做到位,做彻底的关键。

下面我们一起来看一下绿盟科技在数据中台下搭建数据安全体系时如何兑现这一理念和思路。

3.2 绿盟数据安全体系构建路线

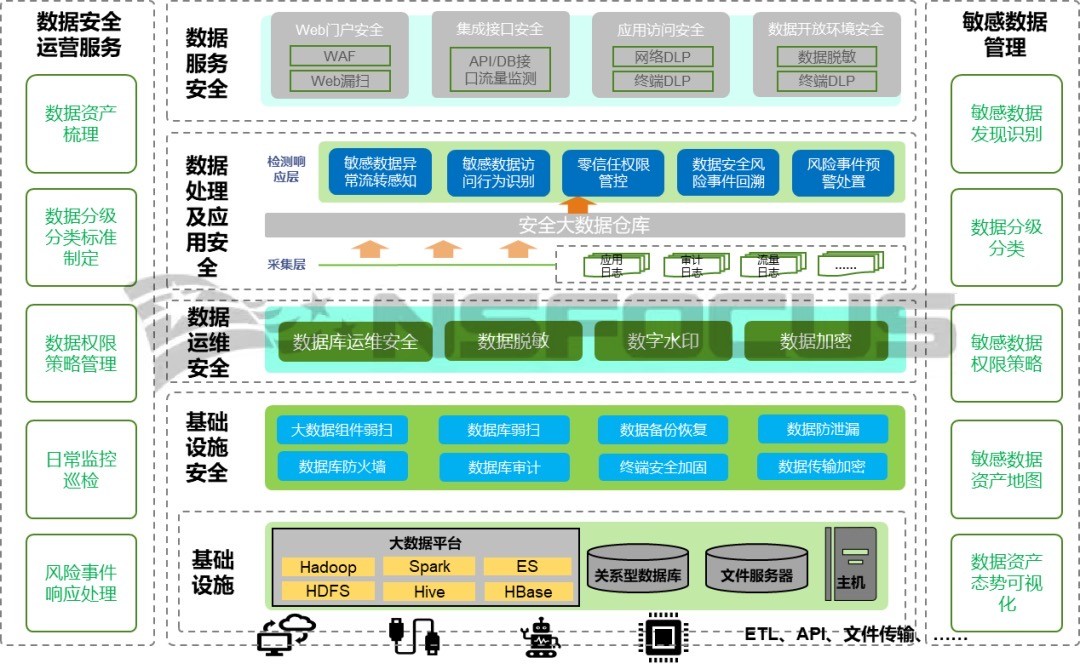

图 3.1 绿盟数据中台安全体系架构

结合前文提到的理念和数据中台业务逻辑中识别的风险及防护对象,我们的思路如上图所示:

敏感数据资产化的管理能力,是贯穿始终的核心和关键,“发现识别->分类分级->权限策略”和IPDR架构的“Identification”理念高度契合。同时可视化技术也是资产化管理的有效手段,为整个体系的安全目标打好数据资产可见、可管、可控的扎实基础。

结合数据中台业务逻辑的风险识别分析,我们把能力架构分层次的摞了一下,先从基础设施的防护做起,基础设施/组件的漏洞发现、配置核查,基础数据库的防护,服务主机终端的加固防泄漏,传输安全等能力来保障基础环境和设施的安全。

依据数据中台的建设逻辑,数据的运维层面,结合敏感数据管理策略,应用运维堡垒机、脱敏、加密、水印等技术保障简单业务逻辑场景下的数据安全访问,并沉淀可审计、可追溯的能力基础——日志和水印。

到了数据被分析、处理、应用的场景下,面对在BI分析过程中、在数据开发测试中、在应用到人工智能、机器学习等使用过程中,数据的流转是否合理,是否在有效权限下被使用,是否被有效监控和检测等需求和痛点问题时,因场景的复杂多元,安全也需要更多的数据、更智能的技术、更多维的视角来支撑。

绿盟数据安全体系中以ISOP-DS平台为牵引,通过探针、终端、边界的产品联动,针对应用系统日志、安全审计日志、数据访问和流转的流量日志等安全大数据的采集和建仓形成支撑解决问题和风险的核心基座。基于敏感数据权限策略贯穿牵引和全场景零信任的权限管控,通过UEBA、NTA等技术支撑多维数据分析、多环节数据关联、多路径行为监控能力的应用,有效实现敏感数据异常流转感知、敏感数据访问行为识别和监控。多源采集数据同样支撑着对已发生数据安全风险事件的追溯定位和风险预警后的处置决策,采集数据的分析充分和ISOP-DS的运营工作台结合,融合Soar的自适应编排响应处置能力快速实现风险闭环。

此外,前文提到数据中台安全的边界是要延展到业务前台的,针对Web应用的防护和防篡改,集成接口服务的接口流量监控检测,开发测试环境主机自身及应用的终端防泄漏,数据开放的风险控制,ISV的终端和网络边界防泄漏……同样都是数据中台下数据安全体系中不可缺少的一环。

最后,还是回到安全行业的那句老话上——“安全三分靠产品七分靠服务”。数据场景的咨询评估、数据运营、数据安全运营等服务在数据安全领域都是必不可少的,无论对象是数据中台还是数据平台。安全运营是充分发挥产品能力价值和持续保障安全效果的最直接有效的手段,同样也是提升产品能力和智能化程度的有效指引。

四. 小结

除了前面已经提到的“Identification”,我们从基础设施安全、数据运维安全、数据服务安全在数据中台的安全体系中来看,契合的刚好是IPDR的“Protection”,而数据处理及应用安全更多体现的是“Detection”,同时结合运营服务刚好完整闭合了“Response”这一环。

值得一提的是,传统安全的防护能力并非到了大数据场景和数字化时代、人工智能时代就过时了数据业务化,在我们的核心理念

来源【首席数据官】,更多内容/合作请关注「辉声辉语」公众号,送10G营销资料!

版权声明:本文内容来源互联网整理,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 jkhui22@126.com举报,一经查实,本站将立刻删除。